Программа через прокси. Запуск программ через прокси. Как запустить программу через прокси сервер Для запуска программ через прокси на понадобятся сами прокси. Найти Обзор VPN -сервиса ProtonVPN.

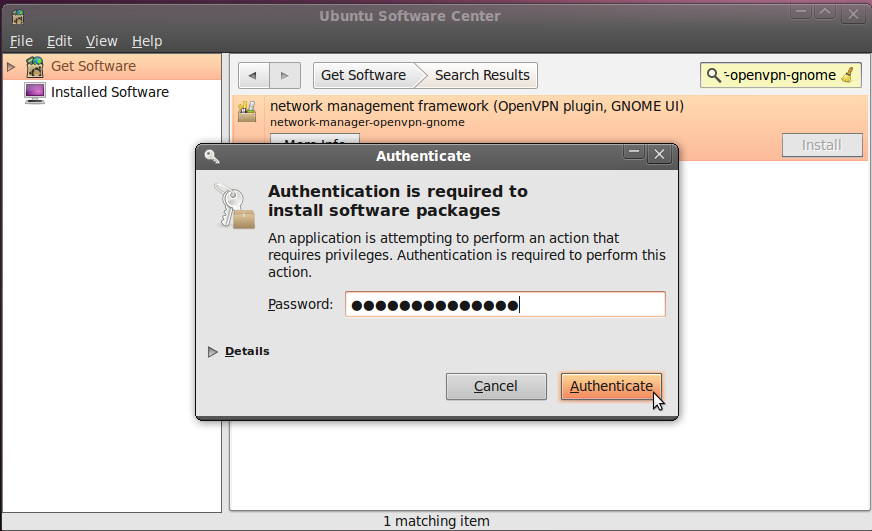

Бесплатные VPN- сервисы на Android. Почему- то я не раз слышал мнение, что нормальных бесплатных VPN- сервисов не бывает, мол, как можно держать сервера и при этом ничего не зарабатывать. На самом деле это не так. Но мне нужно, что бы через VPN в интернет выходил только MSIE, а остальные программы по-обычному - на прямую. Компьютерный форум Ru.Board » Компьютеры » Программы » VPN для отдельных программ. Для этого мы используем VPN через SSH с использованием tun-устройств, плюс ip netns exec foo /usr/bin/bin — запустить программу в заданном network namespace. ИМХО, это на отдельную статью потянет. Эта инструкция покажет как вы без труда сможете настроить VPN соединение на Windows Операционная система Windows 7;; программа OpenVPN;.

У любого бесплатного сервиса есть и платная версия и многие ими пользуются. Это и позволяет разработчикам оплачивать сервера и при этом еще и неплохо зарабатывать. Вообщем нужно настроить VPN spotify и других подобных программ, которые недоступны в РФ В самой программе есть только. Наша подборка VPN для Windows понравится пользователям Сети, желающим посещать любимые сайты анонимно и безопасно. Рассмотренные программы скроют ваш IP адрес и помогут получить доступ к заблокированным ресурсам по всему миру. Учитывайте, обход запрета через ненадежные VPN-сервисы ставит под угрозу ваш. Программы для Windows и Mac. Отдельной строкой стоит упомянуть и сервис Vemeo, который, как и TunnelBear, . VPN программы стают все более популярными, хотя еще можно отыскать и очень важных отличий, однако, эта тема заслуживает отдельной статьи. Большая подборка: Tunnelbear, VPN Master, Hideman и другие.

Простому пользователю вполне хватит функциональности и бесплатных программ. Да, количество доступных на выбор стран, IP- адреса которых можно использовать, или ежемесячный трафик будут ограничены, но для обеспечения безопасности от многих форм атак или обхода блокировок сайтов этого будет достаточно. Многие предпочитают платить за то, чтобы не иметь никаких ограничений, а разработчики благодаря этому развиваются и поддерживают бесплатные версии. И именно в этой статье мы о них и поговорим. Хочу кое- что отметить.

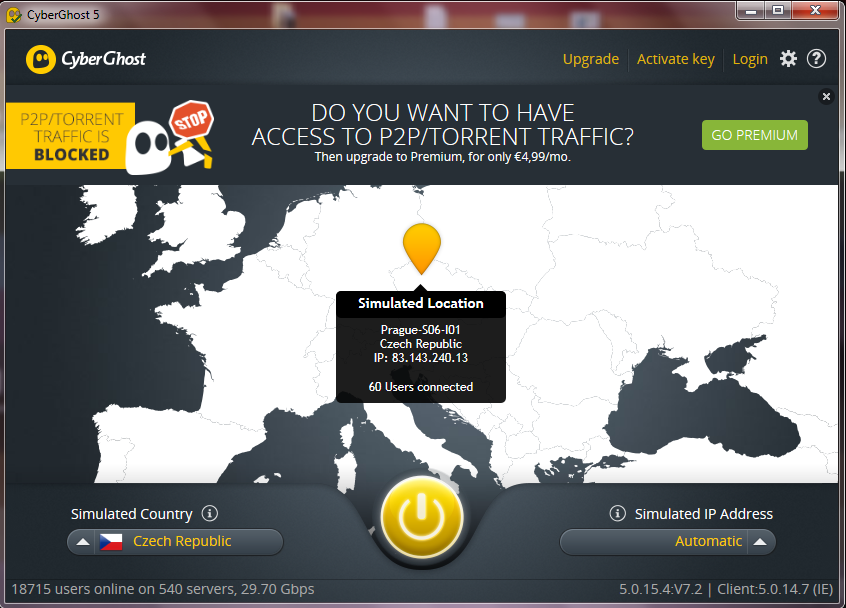

Для тестирования скорости я использовал приложение Speedtest. Вы должны понимать, что у сервисов, представленных в обзоре, страны с серверами отличаются, поэтому для каждого я указывал куда именно перенаправлялся мой трафик. Также рекомендую вам другие подборки лучших приложений: Tunnelbear VPNДля работы с Tunnelbear необходимо создать учетную запись. После регистрации вы получите 5. МБ на месяц бесплатно. Вы также можете твитнуть информацию о сервисе и получить еще 1 ГБ трафика. То есть каждый месяц бесплатно 1,5 ГБ. Выбор страны осуществляется весьма забавно. На карте вы нажимаете на нужный регион, после чего медведь «прорывает» путь к стране с сервером и ваш трафик начинает проходить через него. Все это происходит с красивой анимацией и сопровождается рыком зверя. В общем, разработчики действительно креативно подошли к созданию приложения. Из доступных стран: США, Канада, Мексика, Бразилия, Ирландия, Великобритания, Нидерланды, Норвегия, Франция, Германия, Швейцария, Испания, Италия, Дания, Швеция, Япония, Гонконг и Сингапур. С включенным VPN от Tunnelbear я нормально зашел на сайт Netflix, а сервисы по определению IP адреса показали, что я нахожусь в Канаде. Что касаемо тестов: пинг – 2. Мбит/с, а исходящего – 1. Мбит/с. Нормальный показатель, даже можно вполне комфортно смотреть фильмы онлайн. В системе имеется два сетевых интерфейса и vpn соединение. Каждый из интерфейсов подключен к разным провайдерам.Как таковых, настроек у Tunnelbear для Android нет. Вы можете разве что отключить рычание медведя. В целом это простой в использовании популярный VPN- сервис для Android, которым приятно пользоваться. Tunnel. Bear VPN в Google Play. Zen. Mate Security & Privacy VPNЯ уже больше года пользуюсь расширением Zenmate для своего любимого браузера Firefox. Такое же есть и для Chrome, и для Opera, и для Safari. Поклонников у таких решений очень много: согласитесь, гораздо удобнее включить VPN в нужный момент прямо из браузера в пару кликов мышки вместо того, чтобы использовать отдельную программу. И я был приятно удивлен, когда обнаружил, что у Zenmate есть версия и для мобильных устройств. Для использования программы вам придется создать аккаунт. Из стран в бесплатной версии доступны Румыния, Германия, Гонконг или США. При этом количество проходящего через Zenmate трафика не ограничено, но режется скорость (хотя тесты показали, что она и так приличная). В платной версии и скорость выше, и количество стран больше. Активация защиты производится нажатием на огромную кнопку по центру. Настроек также немного и они малоинтересные. Действительно полезные, вроде повышенной защиты от вредоносных программ, есть только в платной версии (правда, лично я ее не тестировал). Speedtest показал отличный результат: пинг – 2. Мбит/с, передача – 1. Мбит/с. Я без проблем подключился к американскому серверу и зашел на Netflix, все работало отлично. Zenmate хорош: неограниченный трафик, большинство основных серверов доступны бесплатно, высокая скорость получения и передачи данных. Однозначно рекомендую. Zen. Mate Security & Privacy VPN в Google Play. Hideninja. Ан нет, теперь Supernet. При попытке использовать VPN от Hideninja, появился баннер, сообщающий, что приложение теперь доступно только с премиум аккаунтом, а на смену бесплатной версии пришло новое приложение Supernet. Не будем на нем долго зацикливаться. Доступно только 2 страны: США и Великобритания, никаких настроек и только ненавязчивое предложение поддержать проект, установив какие- то спонсорские приложения. К американскому серверу я так и не подключился, английский работал более- менее. По тестам неплохой результат: пинг – 1. Мбит/с, передача – 5,9. Мбит/с. Зашел на Netflix, все работало. Сайты вроде My. IP определили, что я нахожусь в Великобритании. Явно не самый интересный вариант в нашей подборке, идем дальше. Supernet: VPN Free Fast, Proxy в Google Play. Hideman VPNОчень классный VPN для Android с немаленьким количеством доступных серверов в разных странах и городах. В бесплатной версии доступны: Литва, Молдова, Румыния, Россия, Турция, Люксембург, Нидерланды, Канада, Малайзия, Сингапур и Украина. В многих из этих стран у Hideman есть по несколько серверов. Кроме этого, подключившись к серверу, вы можете еще и выбрать доступный IP- адрес. Купив месячную или годовую подписку, список серверов значительно расширится. Также пропадет и лимит на время. В бесплатной версии еженедельно доступно 7 часов и вы можете получить дополнительные, устанавливая партнерские приложения или просматривая рекламу. У Hideman достаточно обширный список опций, рекомендую и вам туда заглянуть. Под каждой настройкой есть описание, объясняющее, что она делает. Я подключился к канадскому серверу и запустил Speedtest: пинг – 2. Мбит/с, исходящий – 2,1. Мбит/с. Когда использовал голландский, то получил пинг – 7. Мбит/с, а передачи – 1. Мбит/с. Hideman – добротный сервис, предлагающий качественные услуги по VPN и шифрующий передаваемые в сети данные с помощью 2. Однозначно один из лучших в своем роде. Настоятельно рекомендую. Hideman VPN в Google Play. Rocket VPN – Free Proxy Shield. Разработчиками данного сервиса являются Liquidum. Кстати, мы обозревали их классные приложения: Hexlock и The Cleaner. Да, и Rocket VPN тоже вполне неплох. На главной странице вы можете выбрать сервер. У Rocket они находятся в таких странах: Чехия, Голландия, Швеция, Великобритания, США, Япония и Сингапур. Ежемесячно вам доступны бесплатные 5. МБ трафика, других ограничений нет. Настроек также нет. Зато есть реклама, открывающаяся каждые 2. Хотя сколько вы будете пользоваться тем приложением? Зашел – включил, когда нужно – выключил. В общем, реклама в данном приложении не напрягает. Я тестировал американский сервер Rocket VPN, результаты следующие: пинг – 2. Мбит/с, передача – 4,5. Мбит/с. Если бы не такое жесткое ограничение бесплатного трафика, то к Rocket VPN вообще бы не было никаких претензий. А так просто идем дальше. Rocket VPN – Free Proxy Shield в Google Play. Hotspot Shield VPNВо многом классный сервис, но с одним существенным недостатком – выбор страны работает только в премиум версии. Но если вам нужен VPN просто для того, чтобы обезопасить себя, подключаясь к неизвестным точкам доступа, то лучшего варианта вам не найти. Также при помощи Hotspot Shield можно активировать защиту при запуске определенных приложений. Трафик не ограничен, есть простейшие настройки. Скорость я не тестировал, так как она не сильно отличалась от таковой без использования VPN (все же сервер находится в моей стране). Реклама присутствует, а включить Hotspot Shield можно прямо из шторки уведомлений. Реально удобно. Жаль, конечно, что использовать сервера других стран нельзя и здесь реклама уже слегка раздражает, но есть и много других положительных сторон. Как я уже сказал, если VPN сервис вас интересует в первую очередь для обеспечения защиты, то стоит приглянутся к Hotspot Shield VPN. Hotspot Shield VPN в Google Play. VPN Master. Очень классное решение с 5. МБ ежемесячного трафика, который можно расширять, устанавливая партнерские приложения. Есть около 3. 0 серверов в Канаде, США, Великобритании, Франции, Сингапуре и Нидерландах. Если захотите приобрести премиум, то получите еще около 1. Turbo» (если я правильно понял, то у них скорость подключения выше). В настройках вы можете выбрать для каких приложений нужно включать VPN, а для каких нет, можете вывести на экран виджет, который будет показывать сколько трафика использует каждое приложение. Также в шторке отображается информация о скорости входящего и исходящего трафика. Для теста я использовал американский VPN. Speedtest показал вот такой интересный результат: пинг – 2. Мбит/с, скорость передачи – 2. Мбит/с. Честно говоря, впервые во время тестирования бесплатных VPN я даже захотел приобрести платную подписку. Премиум аккаунт VPN Master относительно дешевый, VPN достаточно быстрый, сервис кодирует данные с помощью протоколов Open. VPN, есть много серверов и сама функциональность очень порадовала. В бесплатной версии огорчает только 5. МБ доступного трафика, причем увеличить его можно не так существенно, как, например, у Tunnelbear. Но все равно сервис достойный, рекомендую однозначно. VPN Master (Free Unblock Proxy) в Google Play. Super. VPN Free VPN Client. Бесплатная версия Super. VPN просто напичкана рекламой, но зато неплохо работает. Вы можете непрерывно использовать приложение 2. Сервера Super. VPN находятся во Франции, Канаде, США и Германии, в премиум версии доступны Япония и Англия. Кроме кнопки включения/выключения VPN и выбора страны сервера, по сути, ничего и нет: ни настроек, ни каких- либо других опций. Протестировав скорость подключения в Speedtest, можно сказать, что по этому показателю у Super. VPN получился очень хороший VPN сервис на Android. Результаты ниже. Подводя итог, можно сказать, что если вас не оттолкнет обилие рекламы в приложении, то Super. VPN вполне можно пользоваться. Super. VPN Free VPN Client в Google Play. Hola Бесплатный VPNHola работает не совсем обычно. На главном экране вы выбираете одно из популярных или установленных на вашем устройстве приложений, переходите к нему, выбираете страну сервера и тогда для него активируется VPN.

0 Comments

Запуск «1. С: Предприятие» в Linux с помощью WINE@Etersoft. WINE@Etersoft — это программный продукт на основе свободного проекта Wine, позволяющий запускать Windows- ориентированные приложения на операционных системах семейства GNU/Linux. В первую очередь WINE@Etersoft ориентирован на такие приложения для бизнеса, необходимые российским компаниям, как «1. С: Предприятие», «Консультант Плюс», «Гарант», «КОМПАС- 3. D». В этой статье дана подробная инструкция по запуску «1. С: Предприятие 8.

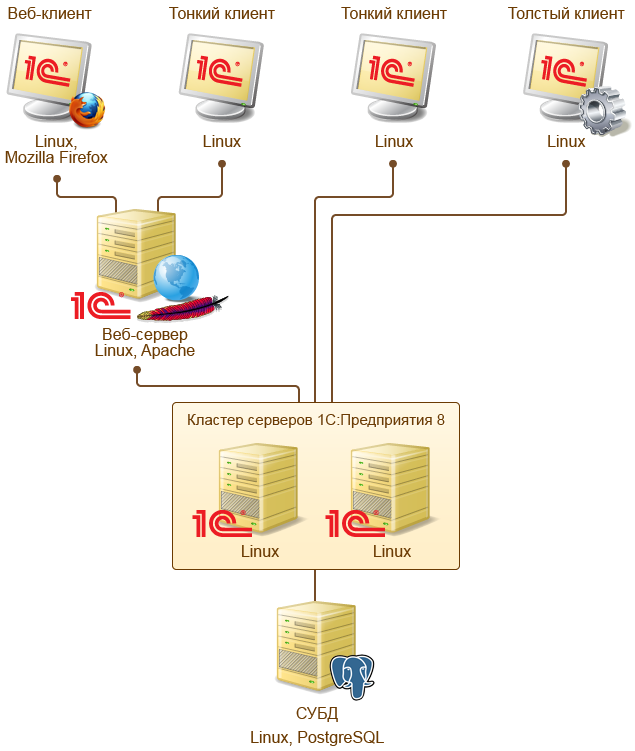

Mandriva Linux 2. Введение. Автоматизация учёта с помощью «1. С: Предприятие» традиционно является стандартом де- факто для большинства российских компаний. Отсутствие полноценной Linux- версии системы долгое время было чуть ли не основным препятствием для тех, кто готов был перейти на свободное ПО. Поддержка работы в Linux через веб- интерфейс в версии 8. С: Предприятие», свидетельствующий о росте интереса к свободным решениям в России. Однако веб- клиенту пока далеко по производительности до стандартного режима работы. К тому же многие организации не торопятся внедрять последнюю версию «1. С: Предприятие». В ответ на запросы компаний, которые хотели бы перейти на Linux и продолжать использовать «1. Решил поэкспериментировать с установкой 1С сервера на linux. Статей достаточно много, рекомендуют в основном Федору, но вопрос не в этом. Есть ли стабильные эмуляторы хасп ключей (или другие способы отвязывания). Взглянем; Механизм системы защиты; Перехват и эмуляция. Мощью аппаратной защиты HASP пользуются многие. Хаспом, например, защищаются пакеты «1С. С: Предприятие», был создан программный продукт «WINE@Etersoft». Он разрабатывается с 2. Etersoft. С того времени в поддержку WINE@Etersoft было включено множество других программ, необходимых российским предприятиям.

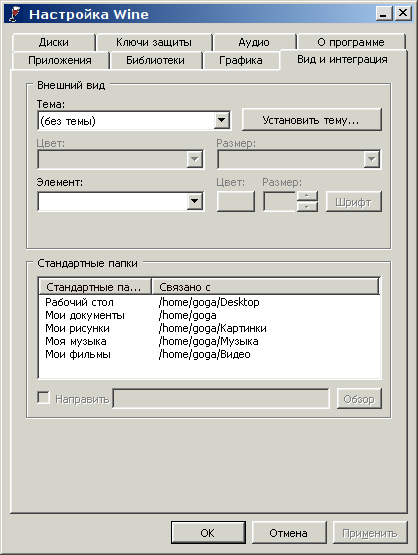

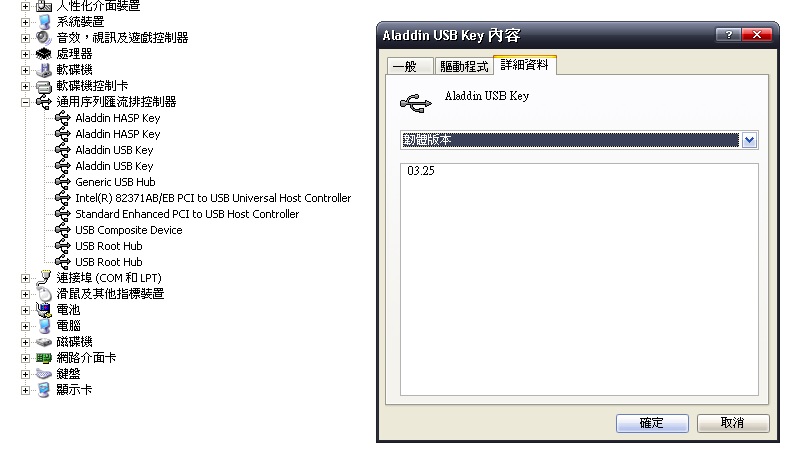

Но задача запуска «1. С: Предприятие» в Linux по- прежнему остается наиболее востребованной. В статье рассмотрен процесс запуска «1. С: Предприятие 8. Так как нам требуется лишь его работа в эмуляторе Wine, то мы не . Собственно ищу эмулятор hasp для 1с восьмой версии Для начала установите 1с8.1 без установки hasp -ключа (если же установили. Хакер Xarro сумел инсталлировать и запустить операционную систему Windows 98 на PSP, используя эмулятор работы процессоров x86-семейсвта (то есть, стандартного PC-процессора). Бесплатные уроки по 1С: http:// http:// Установка 1С 8.3 н. Установка тонкого клиента 1С Предприятие 8 (8.3.9) в Linux Mint 18 (Ubuntu) - Duration: 3:25. Mandriva Linux 2. WINE@Etersoft Network 1. О технологии WINE@Etersoft. WINE@Etersoft представляет собой среду для запуска Windows- приложений в Unix- подобных системах. Это альтернативная реализация функций Win. Но задача запуска «1С: Предприятие» в Linux по-прежнему остается наиболее востребованной. Необходимо отметить, что WINE (Wine Is Not Emulator) не является. С USB-ключами HASP всё намного проще, они почти. USB-ключ 32-битного сервера 1С: Предприятия 8 является . Дистрибутив серверной части 1С: Предприятия 8 для Linux. Установка HASP-драйвера от Etersoft, со встроенным «менеджером лицензий»: rpm -ihv . Http:// hasp /hasp4/linuxdrv.aspx Клиентские компьютеры 32разряные, тандем 1С8 +WINE@Etersoft работает отлично. Windows 2003 SP1х64 для использования через терминальный доступ x64 в т.ч. Windows 7, Server 2008 (дамп на 100 лицензий) эмулятор работает. API. Необходимо отметить, что WINE (Wine Is Not Emulator) не является эмулятором операционной системы. Он не создаёт изолированной среды для выполнения и не обеспечивает доступ к низкоуровневым системным ресурсам. Задача WINE состоит в том, чтобы, с одной стороны, предоставить Windows- приложению Win. API стандартный системный интерфейс операционных систем Windows, а с другой стороны, транслировать запросы Windows- приложения в соответствующие системные вызовы (Unix API). Таким образом, WINE — это своеобразная «прослойка» совместимости между Windows- программами и хост- системой. WINE работает на различных Unix- системах: GNU/Linux, Free. BSD, Sun Solaris, Mac. OS. Продукт WINE@Etersoft основан на свободном проекте Wine и состоит из открытой и закрытой части. Именно в закрытой реализованы те возможности, которые обеспечивают полноценную работу с «1. С: Предприятие» в Linuх и отличают его от обычного Wine. Это поддержка ключей защиты, драйверов устройств и работа в многопользовательском режиме. В начало. Установка WINE@Etersoft. Установка пакетов. Дистрибутив WINE@Etersoft представляет собой набор rpm- пакетов, в которые входят открытая и закрытая часть WINE@Etersoft, модули etercifs и haspd, пакет со шрифтами. Пакет etercifs понадобится для совместной работы с файлами по протоколу CIFS, пакет haspd обеспечит работу сетевых ключей защиты. Основную же работу по запуску 1. С и других win- программ выполняют wine- etersoft и wine- etersoft- network. Устанавливать пакеты можно любым привычным способом установки rpm- пакетов, например, через менеджер пакетов или посредством командной строки. Перед установкой стоит убедиться, не установлены ли в системе другие версии wine - WINE@Etersoft с ними не совместим и, даже если установится, работать корректно не будет. Если пакеты с другими версиями wine обнаружились, их нужно удалить.# rpm - qa . Другой вариант: позже копировать wine- etersoft. Корректность установки файла лицензии может быть проверена командой wine - -version. В начало. Создание окружения. Для того, чтобы пользователь мог установить программу, ему нужно инициализировать wine- окружение. Пользовательское окружение располагается в директории ~/. Если от предыдущих версий осталось старое окружение, его нужно удалить (или переместить, чтобы не потерять информацию): $ mv ~/. Начальная инициализация WINE@Etersoft выполняется командой wine без параметров и корректно протекает только при условии отсутствия у пользователя директории ~/. Процесс создания окружения сопровождается графической заставкой. Создание WINE- окружения. После завершения инициализации WINE@Etersoft готов для установки и запуска Windows- приложений. В начало. Настройка ключей защиты. Обычно конфигурации «1. С: Предприятие» защищаются ключами HASP HL, поддержка которых реализована в WINE@Etersoft в полном объёме. Другие ключи защиты тоже работают, но их настройка может несколько отличаться, поэтому будем считать их исключением и не будем рассматривать в рамках этой статьи. Ключи HASP по интерфейсу подключения можно разделить на USB и LPT. К счастью, ключи LPT сейчас уже используются довольно редко, поэтому всё меньше приходится опасаться, что на настраиваемом компьютере не окажется интерфейса LPT или драйвер на заработает на нестандартном ядре. С USB- ключами HASP всё намного проще, они почти гарантируют пользователю, что лицензионная 1. С будет запускаться в Linux. Ещё одно важное обстоятельство, которое обуславливает весь сценарий настройки — локальный ключ используется или сетевой. Для работы сетевых ключей необходим менеджер лицензий, настроенный на машине, куда устанавливается ключ, а клиентская часть 1. С обращается к менеджеру лицензий по адресу, указанному в файле настройке nethasp. Для локальных ключей нужна загрузка драйвера защиты, поддержка которого реализована в WINE@Etersoft. Визуально разные типы ключей можно различить по цвету или по нанесённой на них маркировке: локальные LPT- ключи — белого цвета; сетевые LPT- ключи — красного цвета; локальные USB- ключи — фиолетового цвета (H4 M1 ORGL8); однопользовательский USB- ключ — синего цвета (H4 B1 ORGL8); сетевые USB- ключи — красного цвета (H4 NET5 ORGL8- после слова NET указано количество лицензий); USB- ключ 3. С: Предприятия 8 является локальным и имеет фиолетовый цвет (надпись H4. M1 ENSR8); USB- ключ 6. С: Предприятия 8 является локальным и имеет фиолетовый цвет (надпись H4. P1 ENSR8). В начало. Настройка сетевого ключа. Использование сетевого ключа предполагает настройку 1. С на обращение к функционирующему в сети менеджеру лицензий. Менеджер лицензий может располагаться на любой машине в сети под управлением Windows или Linux, причём обращение к ключу должно быть сетевым даже в том случае, если ключ установлен локально в компьютер с запускаемой программой. Настройка 1. С для использования сетевого ключа. Настройки клиентской части находятся в файле nethasp. Настраиваемые параметры определяют IP- адрес сервера с менеджером лицензий, сетевой протокол и запрет на поиск ключа по всей сети. Протокол, по которому программа обращается за лицензией, обусловлен тем, под управлением какой ОС запущен менеджер лицензий: для Windows используется TCP, тогда как для Linux — UDP. Если на этом компьютере установлена ОС Windows, то установка системы защиты сведётся к запуску штатного установщика, поставляемого 1. С. Нас больше интересует запуск менеджера лицензий на ОС Linux, в данном случае — на Mandriva 2. Сетевой менеджер лицензий (HASP License Manager) поставляется в пакете haspd. Пакет haspd устанавливается обычным образом на тот компьютер, на который установлен ключ. Проверить, что все компоненты драйвера запущены и работают, можно командой. Это актуально только для LPT- ключей. Если используется USB- ключ, на подобное предупреждение можно не обращать внимание. Сборка модуля ядра запускается командой «service haspd build» и может потребовать установки заголовочных файлов ядра (пакет kernel- source- stripped). В начало. Настройка локального ключа. Поддержка драйверов для локальных ключей защиты уже встроена в WINE@Etersoft, но выключена по умолчанию. Дело в том, что на загрузку каждого драйвера уходит до нескольких секунд, а многообразие драйверов сделает первый запуск Wine слишком долгим, при том, что нужен всего один ключ защиты или ключи (в других программах) не используются вовсе. Если нужно запустить программу, защищённую локальным HASP HL, нужно сначала включить загрузку требуемого драйвера в настройках WINE@Etersoft. Для этого запускаем менеджер настройки winecfg и переходим на вкладку «Ключи защиты». В списке драйверов выбираем строку «HASP HL», нажимаем на кнопку «Загружать» и применяем изменения. Следует учитывать, что при перезапуске WINE- окружения все открытые через WINE@Etersoft программы будут принудительно завершены. Выбор ключа защиты. Успешность загрузки драйвера можно проверить, повторно запустив winecfg. Если всё прошло удачно, напротив «HASP HL» будут значения «Загружать» и «ОК». С теперь увидит ключ и запустится. В начало. Увеличение лимита на открытые файлы. Для работы с большими объёмами информации (большая база данных или открытие одновременно нескольких копий 1. С с разными базами) может понадобиться увеличения лимита на открытые файлы для одного процесса. По умолчанию в системе он равен 1. С. Как правило, для нормальной работы должно хватать расширения лимита до 5- 1. Лимит по количеству открытых файлов для командной оболочки пользователя можно устанавливать при помощи подсистемы авторизации PAM. Для этого в конфигурационном файле /etc/security/limits. Чтобы лимит применялся при регистрации пользователей в системе, в файле /etc/pam. Запуск мастера установки осуществляется двойным кликом по файлу setup. Появится окно установщика, знакомое каждому, кто устанавливал 1. С в ОС Windows. Установка «1. С: Предприятие» в WINE@Etersoft. Дальнейший сценарий установки сводится к обычной установке 1. С и не имеет никакой специфики, связанной с Linux. В результате меню графической среды пополняется пунктами «1. С Предприятие», а на рабочем столе пользователя появляется ярлык для запуска программы. Если настройка WINE@Etersoft была правильной, то установка «1. С: Предприятие 8. С ярлыка на рабочем столе пользователь без труда запустит программу. Далее нужно выбрать местоположение базы или создать новую, и 1. С готова к работе. Anti. HASP: эмулируем ключ аппаратной защиты HASPВ этой статье описаны способы обхода аппаратных систем защиты. В качестве примера рассмотрена технология HASP (Hardware Against Software Piracy), разработанная компанией Aladdin Knowledge Systems Ltd. В прошлом данная технология являлась одной из самых популярных аппаратных систем защиты ПО. Мощью аппаратной защиты HASP пользуются многие серьезные разработчики софта, которые не хотят, чтобы их продукт несанкционированно распространялся. Хаспом, например, защищаются пакеты «1. С. Бухгалтерия» или «1. С. Предприятие», без которых не может прожить ни одно более или менее организованное дело. Популярный юридический справочник «Консультант. Плюс» также защищает доступ к данным с помощью электронных ключиков. Чтобы воспользоваться вышеупомянутым или другим не менее дорогостоящим софтом, не платя никому ни копейки, недостаточно просто полазить по Сети в поисках txt’шника с ключиками. Однако хакер всегда разберется, что делать с защитой, пусть и аппаратной. И паяльник ему для этого не понадобится. Взглянем. Утрируя, можно сказать, что HASP состоит из двух частей: аппаратной и программной. Аппаратная часть — это электронный ключик в виде USB- брелка, PCMCIA- карты, LTP- девайса или вообще внутренней PCI- карты. Установленный софт будет работать только на той машине, в которую воткнут электронный ключ. Собственно, неплохо было бы отучить софт от такой неприятной для кошелька привычки. Программная часть — это драйвера электронного ключа и различный софт, привязывающий электронные ключи с их драйверами непосредственно к защищаемому продукту или к каким- то зашифрованным данным. В статье мы рассмотрим и обойдем защиту, использующую USB- брелок — наверное, наиболее популярный электронный ключ на сегодня. Механизм системы защиты. Сам брелок нас почти не интересует, в отличие от ПО в его комплекте. Для нас наибольший интерес представляет модуль hardlock. Не углубляясь в подробности, отмечу, что этот драйвер отвечает за взаимодействие с аппаратным ключом. Он имеет два объекта устройства, один из которых обладает символьным именем Device. FNT0. Используя этот объект, защищенное приложение посредством диспетчера ввода- вывода проверяет лицензию на использование данного ПО. Главным недостатком такой системы защиты является возможность перехвата вызовов диспетчера ввода- вывода и эмулирования аппаратного ключа. Существует также вариант разработки драйвера виртуального ключа, но это гораздо более сложная техническая задача, нежели перехват вызовов. Как тебе известно, модель драйвера описывается в структуре DRIVER. Она хранит массив обработчиков сообщений. Причем никто не мешает переписать эти адреса и получить управление, выполнив наш код. Таким образом, можно перехватывать и подменять IRP- пакеты, подставляя лицензионные данные. Другими словами, имея дамп ключа защиты, можно передать его программе, проверяющей верность лицензионных данных! Для эксплуатации другого метода также требуется дамп ключа, но подстановка данных осуществляется иначе, а именно — в программной эмуляции. То есть драйвер защиты сможет обращаться с виртуальным ключом так же, как и с физическим. Перехват и эмуляция. Как уже отмечалось, идея перехвата состоит в перезаписи обработчиков IRP- пакетов. Для этого необходимо иметь возможность изменять поля структуры DRIVER. К счастью, существует функция Io. Get. Device. Pointer, которая возвращает указатель на объект вершины стека именованных устройств и указатель на соответствующий файловый объект. Вот фрагмент кода функции, устанавливающей ловушку: NTSTATUS Hook. Device(LPWSTR lp. Device)UNICODE. Теперь заменим адреса обработчиков и функций выгрузки драйвера на свои: NTSTATUS Hook. Device(LPWSTR lp. Device)g. Driver. Object = Device. Object- > Driver. Object; g. Device. Control = g. Driver. Object- > Major. Function. Это необходимо делать для корректной выгрузки драйвера, чтобы не было утечки ресурсов и аналогичных ошибок. Так как указатель на объект драйвера защиты сохранeн, то чтобы снять ловушку, нужно просто восстановить прежние обработчики IRP- пакетов: void Unhook. Device(void)g. Driver. Object- > Major. Function. Так как система защиты по каким- либо причинам может закончить свою работу раньше нашего драйвера, то чтобы избежать краха системы из- за неверных указателей, обработаем это событие в функции Hook. Unload: void Hook. Unload(PDRIVER. Только нужно высвободить захваченные ресурсы и не вызывать сохранeнный g. Hook. Unload. Принцип работы эмулятора. Перехватчик. Зная основные принципы простейшего перехвата IRP- пакетов, приступим к реализации пока только самого перехватчика для дальнейшего анализа. Для этого создадим объект драйвера, который содержит символьное имя (например Dos. Devices. Hook) и точки входа CREATE, CLOSE, READ. Io. Create. Device(Driver. Object, 0, & us. Device. Name, FILE. При такой реализации обмена данными между приложением и перехватчиком невозможно сразу же отправить их пользовательской программе, поэтому необходимо создать некоторую структуру для хранения необходимых данных о пойманном пакете. Например односвязный список, как это реализовано мной. Теперь следует определиться, какую информацию нужно буферизировать. Это общая информация о пакете (тип, флаги, прочее) и, конечно, буферы. Также можно добавить время перехвата. При копировании содержимого буферов нужно помнить об их типе, иначе — крах. Забегая вперед, отмечу, что драйвер защиты использует буферизированный ввод- вывод, это немного упрощает код. Код Hook. Dispatchif (idl. Tail- > Irp. Data. Input. Length). Так как пакет содержит буферы, чье содержимое представляет интерес, то размер сообщений заранее не известен. Поэтому поступим следующим образом: при первом чтении получаем общую информацию о пакете и размере буферов; при повторном читаем содержимое, удаляем звено из списка пакетов и не забываем про спиновые блокировки для последовательной работы с данными: Код Driver. Dispatch. Length = Io. SL- > Parameters. Read. Length; if (Length == sizeof(IRP. Из полученных логов становится видно, какие управляющие коды посылаются и их результаты. Также можно видеть, что запросы и ответы на два различных кода (9c. Казалось бы, можно построить табличный эмулятор, но после серии запусков убеждаемся, что это невозможно, так как содержимое буферов различно, и неизвестно, как оно образуется. Перехваченные пакеты без ключа. Перехваченные пакеты с ключом. Затем возможны несколько вариантов дальнейших действий: изучать дебри драйвера защиты; воспользоваться информацией самих разработчиков системы. Оба варианта дают необходимую информацию. Итак, оказывается, содержимое пакетов шифруется публичным симметричным алгоритмом AES (Advanced Encryption Standard). Логичной целью является получение ключа шифрования. Но если еще больше углубиться в изучение устройства системы защиты, то окажется, что аппаратный ключ имеет уникальный номер и содержит всю необходимую информацию, но для доступа к нему требуются программные ключи. Пример дампа ключа. Поэтому первое, что нужно сделать, это получить ключ. Поставленную задачу может решить обычный брутфорс: unsigned short Key; unsigned char Ref. Key. Для этого есть функции, определенные разработчиками. Функции HL. Это прототипы старых версий HASP SDK, но работают они и с новыми типами ключей, так как разработчики обеспечили обратную совместимость. Новый API мало отличается от старого, и это никак не сказывается на принципе работы брутфорса. Подробную документацию Hasp API, готовые реализации брутфорса и дампера ключей можно найти на диске. Обработчик. Теперь есть все необходимое для корректной работы модуля. Осталось реализовать подстановку лицензионной информации. Причем можно перехватывать лишь некоторые IRP- пакеты. Здесь все уже зависит от конкретной версии ключа и защищаемой программы. Дамп ключа лучше не встраивать в драйвер, а загружать динамически из реестра. Лучше основываться на уже готовом перехватчике запросов, так будет проще отладить драйвер, отправляя перехваченные/подставленные пакеты на анализ пользовательскому приложению. Принципиально логика перехватчика будет иметь такой вид: NTSTATUS Hook. Dispatch(): PIO. Возникает вопрос: каким алгоритмом и каким ключом выполнено шифрование? Покопавшись в исходниках от создателей системы, можно получить следующий первичный алгоритм шифрования пакета: Код Encrypt()void Encrypt(BYTE * Buffer). А вот алгоритм дешифрования: Код Decrypt()void Decrypt(BYTE* Buffer). Тут не обойтись без дизассемблера, придется покопаться в бине и позаимствовать немного кода у создателей. Это непросто, так как код драйвера защиты сильно обфусцирован, но он не отличается разнообразием уловок. Достаточно будет декомпилировать драйвер не полностью, а только лишь некоторые кусочки кода. В заключение отмечу, что построение табличного эмулятора, основанного на перехвате Device. Io. Control, — достаточно трудная задача. Но такой принцип эмулятора можно использовать и на другом уровне взаимодействия: создать виртуальную USB- шину. Заключение. Это не единственный способ избавиться от системы защиты. Существуют и другие, более совершенные методы. Изложенные в статье принципы можно использовать и для анализа работы драйверов, перехватывая IRP- пакеты. Таким образом можно добавить неплохой инструмент в свой сделанный на коленке набор. Драйвер Сканера Mf. You. Tube. Published on May 1. Драйвер Сканера Mf. D0%9. 4%D1%8. 0%D.. Драйверы для Canon i- SENSYS MF3. Драйверы для многофункциональных устройств Canon Драйвера сканеров от МФУ Samsung. Теги: , Windows, Canon i- SENSYS MF3. МФУ, сканер, принтер, сканера, Driver. Драйвер Canon MF3.

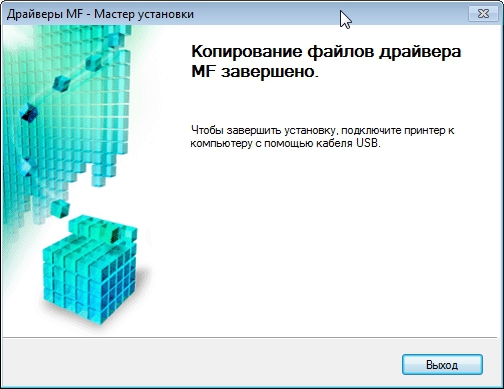

Решаем проблему сканеров Canon MF series на windows 10 ( не. Утилита Canon Tool Box версии 4.9.1.1.mf17 для XP/Vista/7/8/8.1 32/64-bit поможет сканировать документы, конвертировать в PDF и прикреплять к . Бледная печать МФУ Canon MF3010 iSensys. МФУ Canon mf3010, драйвер для Windows 10, 8, 7. Чтобы Canon. Драйвер для принтера Canon i-SENSYS MF3010 под Windows XP/Vista/7/8/ 8.1 (32/64-bit). Руководство пользователя или инструкция по применению на. Скачать Canon MF Toolbox 4.9.1.1.mf15 бесплатно для Windows. Canon MF Toolbox программа для сканирования документов на технике компании. Драйвер принтера Canon i-SENSYS MF3010 для Windows 7 МФУ Canon mf3010, драйвер для Windows 10, 8, 7. Canon Laser Base MF 3110 установка драйверов Windows 10 64 bit - Duration: 6:13. Canon MF3010 драйвер для Windows 2000, Windows Vista 64-bit, Windows 7. Canon i-SENSYS MF3010 - Драйвер для принтера Canon i-SENSYS MF3010. Учетная запись Canon. Регистрация продукта и управление учетной . Canon i-SENSYS MF3010 - Драйвер для принтера Canon i-SENSYS MF3010. ToolBox - программа для обработки отсканированных изображений. Операционная система: Windows 2. XP, 7, Vista. Scaner unit блок сканера Из списка ниже вы можете выбрать и драйвер на сканер Canon i- SENSYS MF3. Драйвера устройств: принтера и сканера. Драйвера Canon i- SENSYS MF3. В магазине уверяли, что драйвера на Win. Не ставятся дрова на CANON MF3. Сканеры для оцифровки и хранения. На этой вкладке вы найдете соответствующие драйверы для своего устройства или, в случае отсутствия драйверов. Драйвера поддерживают ИД оборудования. Драйвер Сканера Mf. Canon MF Toolbox - скачать бесплатно Canon MF Toolbox для Windows. Canon MF Toolbox является очень полезным приложением для тех людей, которые используют сканеры от компании Canon. Благодаря этой утилите вы сможете ещё быстрее сканировать документы, а так же выполнять различные действия с отсканированными копиями. В компании Canon постарались сделать эту программу простой, удобной и эффективной. Для запуска сканирования документа необходимо сделать всего пару нажатий. Документ, который вы отсканировали, можно будет сохранять в разных форматах, среди которых вы наверняка найдете тот, который вам нужен.

Если вы сканировали фотографию или изображение, то его можно будет загрузить из Canon MF Toolbox непосредственно в нужный редактор. Так же прямо из утилиты можно отправлять документ по электронной почте. В утилите можно легко настроить ваш сканер.

Драйвер для принтера Canon i-SENSYS MF3010 под Windows XP/Vista/7/8/8.1 (32/64-bit). Руководство пользователя или инструкция по применению на . Включив приложение, вы увидите простую панель, на которой расположены все инструменты, которые нужны для работы. Так же возможна печать отсканированных документов в высоком качестве. Если вы работаете в офисе, где приходится сканировать множество документов, эта программа сэкономит вам много времени.  COM Port Data Emulator - Эмулирует работу устройства, подключенного через порты COM или Ethernet. Генерирует поток данных для устройств COM. Стандартное устройство на Android с поддержкой USB Host (в моем случае Nexus 7), Затем понадобится любой приличный эмулятор терминала. Можно купить один из многих «Bluetooth Serial» адаптеров. Как сделать USB- COM (RS- 2.

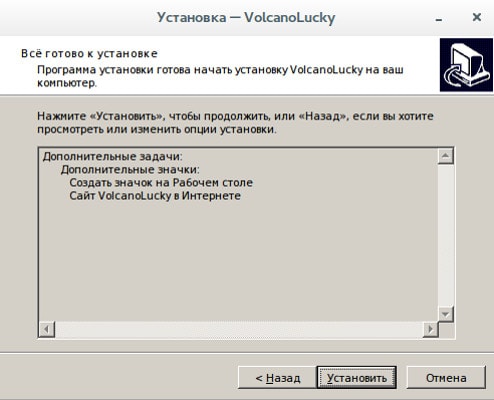

Переходник позволит пользователям персональных компьютеров подключить к USB-порту устройства, работающие от COM-порта (RS232C). Скачать драйвер USB 2. USB на Windows 7, 8, XP на ноутбук. Устройство USB сегодня используется каждым пользователем компьютера: будь то стационарная машина, ноутбук, миниатюрный нетбук или новомодный планшет, поэтому если не скачать бесплатные драйвера для Windows 7, 8 (x. XP, Vista при начале работе на компьютере, вы просто не сможете пользоваться ни удобными флэшками, ни подключать другие устройства через USB- порты (к примеру, цифровые аппараты, мобильные телефоны и т. Если своевременно скачать драйвер USB, совместимый с вашим компьютером, все устройства, подключенные к нему через соответствующий порт, будут работать оптимально. Зачастую пользователи пытаются найти подходящий USB драйвер обновленной версии в специализированных каталогах, либо на торрент- ресурсах. Однако на поиски драйверов, совместимых с операционной системой на вашем компьютере, необходимо затратить определенное время и, закачивая их, не ошибиться с типом устройства. Сама установка драйверов для работы USB также может отнять далеко не одну минуту. Избавить вас от этих процедур и решить за вас все вопросы, связанные с поиском и установкой необходимых драйверов может программа Driver. Pack Solution. Установленная на компьютер, она в автоматическом режиме при перезагрузке операционной системы сама сможет скачать драйвер бесплатно, установить его и обновить по мере надобности. Такого удобного автоматического помощника – программу Driver. Pack Solution вы можете скачать с нашего сайта. Драйверы для матери (ASUS P8Z77V Pro) скачал из Интернета. В какой-то момент заметил, что не работают порты USB 3.0.Скачать бесплатно usb драйвер для windows 7 подключаемыми через USB - 3.0 порты контроллера на чипе от Intel - и необходим данный пакет. Скачивание драйверов - бесплатно и без регистрации. Перед установкой драйвера распакуйте скачанный файл на своем ПК. Этот downloard устанавливает версию 5.1.2600.0 USB 2.0 для. Служба поддержки — Главная страница Драйверы и ПО USB: USB 2.0 . Показано как устанавливать драйвер для поддержки подключения интерфейсов ИНТ или кабелей связи КСВ через USB - порт. Самая новая версия Драйвера USB 2.0 ( драйвер 2.0) для портов usb VIA. Скачать программу Драйвер. Скачать бесплатно usb драйвер для windows 7. Размер: 3,4 Мб. На данной странице содержится информация об установке последних загрузок драйверов Репликатор портов USB с использованием средства обновления драйверов Репликатор портов USB. Далее — попробуйте другие USB - порты — возможно с этим какая-то проблема. После этого. Показано как устанавливать драйвер для поддержки подключения.  Packers) (2. 00. 8) RUS- ENGРепак сделан на основе английской лицензии для возможности устанавливать моды,трейнеры ,скрипты и тд.. Русификатор текста от ENPY : Оригинальные названия районов. Оригинальные названия машин. Полное отсутствие цензуры. Сленг без купюр. Версия от 1. Проекты переводов Grand Theft Auto IV и Episodes from Liberty City объединены в один: The Complete Edition. Добавлен перевод The Ballad of Gay Tony. Перевод адаптирован под последние патчи. Исправления в тексте. Изменен инсталлятор Его можно удалить. В папке с игрой в под папке Install. Модули должны иметь расширение . Дополнительные возможности для версий 1. Патчи для GTA 4 - Патч для GTA 4 1.0.7.0 RUS (1.0.6.1 RU) с автоматической установкой скачать бесплатно. Патч для GTA 4 . Packers 2008 RUS-ENG http 58; #1 Сообщение ScorpionS » 15 ноя 2011, 23:20. GTA 4 Xliveless ( Не нужен Xlive и Rockstar); Запуск с ярлыка на рабочем столе или в меню пуск. Тут вроде 1.0.7.0 патч, а всех стабильней для скриптов наверное 1.0. Live, и редактирования сэйва без пересчета контрольной суммы)отключена проверка файлов, перечисленных в files. File. Check. Fix. Virtual. Protect при необходимости поменять что- либо из . RGSC (начиная с update 6, RGSC перемещен в Securom.

Launcher и не может быть отключен легальными средствами) перенесен каталог с сэйвами. Особенности работы с сэйвами: Примечание: не забудьте скопировать сэйвы на новое место. Поддержка плагинов: API для плагинов (xliveless. Особенности Repack: За основу взята английская лицензия от Rockstar Games. Звук и видео не перекодированы. Ни чего не удалено. Бесплатно скачать Бесплатный ключ для GTA IV для GTA 4 из категории Другое. У нас самые лучшие Другое и другие модификации . Помогите, поставил этот трейнер на патч 1.0.4.0 у меня gta 4 final mod. Я уже заметил - действительно хорошие и рабочие версии не выкладываются на этом ресурсе. Xliveless (Не нужен Xlive и Rockstar); Запуск с ярлыка на рабочем столе или в меню пуск. Тут вроде 1.0.7.0 патч, а всех стабильней для скриптов наверное 1.0.4.0. Установлен русификатор текста от ENPYПропатчен до версии. Xliveless. Установлен Xliveless (Не нужен Xlive и Rockstar)Запуск с ярлыка на рабочем столе или в меню пуск. Для установки необходимо 5. Мб ОЗУRe. Packed by xatab (R. G. Packers)Размер 9. GB (1. 0,6. 84,3. Скрытое содержимое. Чтобы прочитать содержимое, вы должны быть зарегистрированным пользователем и иметь написанных сообщений минимум: 1. Скачать: Скачать торрент. Скрытое содержимое. Вы должны быть зарегистрированным пользователем, чтобы прочитать это содержимое. Скрытое содержимое. Чтобы прочитать содержимое, вы должны быть зарегистрированным пользователем и иметь написанных сообщений минимум: 1. Дополнение от Danil: Другая версия игры с хорошей, годной русификацией, субтитры в полном порядке. Рекомендую. Скачать торрент. Grand Theft Auto 4: Трейнер (+1. Программный ремонт USB Flash Drive с помощью утилиты Alcor. MP / Восстановление флэш / Flash. Boot. ru. Данная инструкция составлена в процессе восстановления работоспособности USB Flash Drive Transcend Jet. Flash V6. 0 4. GB (скриншоты сделаны с Transcend Jet. Flash V3. 3 4. GB, т. V6. 0 вернул счастливому владельцу) и не претендует на полноту описания всех нюансов, а лишь предназначена для тех кто не знает с чего начать. Прежде чем запускать программу, необходимо сохранить «начальный» файл конфигурации Alcor. MP. ini в отдельную директорию, потому как в процессе настройки данный файл будет изменен согласно типу вашего USB Flash Drive. В следующий раз, до того как вы вставите для ремонта другую модель флешки, необходимо восстановить предварительно сохранённый «начальный» файл конфигурации Alcor. MP. ini иначе будет сообщение об ошибке. После работы программы Alcor. MP может исчезнуть значек безопасного извлечения USB устройств, для восстановления значка попробуйте запустить Load. Driver. exe и выполнить Unstall (там так написано; ). Чтобы значёк безопасного извлечения USB устройств не исчезал, достаточно в закладке Setup- Bad. Block установить галку напротив Uninstall Driver When Close MP (см. Рисунок 1. 1. 2). При использовании программы придерживаемся правила – сначала запускаем программу, затем вставляем флешку, после обработки закрываем программу – затем отключаем флешку. Восстановление флешки SmartBuy. Флешка SmartBuy является распространённым съёмным накопителем. В частности, если у вас имеется нерабочая флешка SmartBuy, программа для восстановления флешки DiskInternals Uneraser поможет успешно решить и такую проблему. У меня такая проблема: есть USB флешкарта Smartbuy 64 Gb USB 3.0 Она перестала распознаваться на компьютере, просила произвести 'Форматирование'. Программы восстановления данных, создания загрузочных USB Flash Drive. Восстановление информации с карты памяти Silicon Power SDHC 16gb, .

Программу Alcor. MP версии (0. Eject(E) в главном меню (см. Рисунок 1. 1). Также в Alcor. Фирменные универсальные утилиты (софт) низкого уровня программы проги прошивки драйверы для чип USB Flash Util для работы, восстановления .MP(0. 90. 22. 7) увеличено число распознаваемых микросхем памяти до 2. Count=2. 39 в файле Flash. List. ini) против 2. Count=2. 21) в Alcor. MP(0. 81. 20. 8). В остальном, интерфейс программ совпадает, поэтому данная инструкция подходит и для более ранних версий программ Alcor. MP. Какую версию программы использовать для вашей флешки подскажет опыт, не всегда самая “свежая” версия гарантирует успех, например утилита Alcor. MP(0. 90. 22. 7) некорректно обрабатывала флешку Transcend на устаревшем контроллере AU6. Alcor. MP(0. 81. 20. Если вы читаете данную инструкцию то, надеюсь, это означает что этап определения типа микросхемы контроллера флешки уже пройден, и в вашей флешке используется один из следующих контроллеров — Alcor AU7. AU6. 98. 1, AU6. 98. AU6. 98. 3, AU6. 98. AU6. 98. 6, AU3. 15. AU3. 15. 0B5. 1/C5. MP3 плеере). Если в вашей флешке установлен контроллер AU6. AU9. 38. 0 то утилиты семейства Alcor. MP не подойдут. Главное меню программы Alcor.

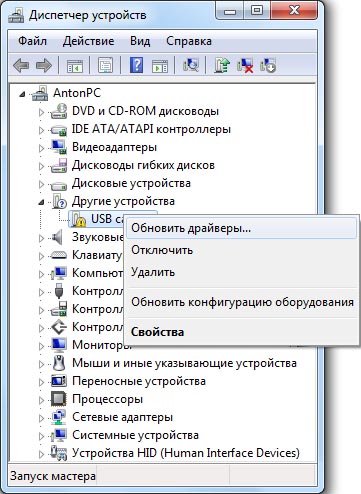

MP(0. 90. 22. 7) Рисунок 1. Главное меню программы Alcor. MP(0. 81. 20. 8) Рисунок 1. После запуска Alcor. MP(0. 81. 20. 8) можно вставлять USB Flash Drive, при этом в первый раз может появиться сообщение программы о выполнении предварительных настроек с требованием вынуть флешку и перезапустить программу и затем снова вставить флешку – делайте. В секции Setup Info указаны текущие (на момент запуска программы) установки, пока не обращаем на них внимания, по всем необходимым параметрам пройдемся далее. Порт USB в который вы вставляете флешку должен быть исправным, лучше всего вставлять непосредственно в разъем системной платы, без перекосов. Флешка восстановление VID USB флеш PID serv универсальной программы для восстановления всех разновидностей флешек. Как восстановить флешку Smartbuy? Программа для восстановления флешки Smart Buy поможет вам быстро вернуть ценные утерянные данные. Ремонт флешки с Smart Buy – это лучший и самый эффективный вариант восстановления цифровой информации. HDD Regenerator НЕ подходит для ремонта флешек. Подскажите флешка microSD Smartbuy 32gb находится в режиме только чтение форматировать ее не получается файлы записывать на нее тоже. Программы восстановления данных, создания загрузочных USB Flash Drive. Восстановление информации с карты памяти Silicon Power SDHC 16gb. Использовать разъемы на передней панели, а также удлинители нежелательно – такого рода соединения могут стать источником проблем. Рисунок 1. 3. Информация о флешке может появиться в любом из шестнадцати окон, как видно на Рисунке 1. Если сейчас кликнуть на кнопку “G” слева от надписи про флешку, то информация о флешке будет не совсем корректна, хотя можно увидеть и записать на листок бумаги серийный номер флешки, если захотите его оставить для этого устройства. Чтобы попасть в меню настроек – нажимаем Setup(S). Рисунок 1. 4. Программа предлагает установить пароль, оставим поля пустыми и жмем кнопку “Ok”. Теперь доступны несколько секций настроек, поочередно рассмотрим и настроим их. Рисунок 1. 5. В секции Flash Type появится наименование производителя и тип используемой микросхемы памяти, в данной секции ничего не меняем. В секции MP Setup\Optimize доступны три значения Speed optimize\Capacity optimize\LLF Set optimize, вибираем Speed optimize, тогда скорость записи на флешку будет высокой. Если выбрать Capacity optimize, то флешка будет оптимизирована на больший объем (за счет уменьшения размера кластера), но при этом скорость записи упадет (в 2- 4 раза относительно Speed optimize). В исключительных случаях, если после обработки флешки с параметром Speed optimize появились сбои в работе устройства, то используйте метод Capacity optimize. Рисунок 1. 6. Метод LLF Set optimize без проверки на Bad блоки, преймуществ перед Speed optimize не имеет, используйте его если только на 1. На данной закладке можно еще поэкспериментировать с Scan Level. Рисунок 1. 7. Full Scan. GB флешка Transcend Jet. Flash V6. 0 проверяется минут пять, если перед вами поставлена задача восстановить убитую флешку, то есть смысл остановиться на этом методе, а если в исправности микросхемы памяти нет сомнения, тогда можно выбрать Fast Scan. Переходим к следующей закладке (вверху) Mode (Рисунок 1. Рисунок 1. 8. Выбираем Pure Disk если нас интересует обычная флешка в ее понимании (один логический раздел – одна буква в проводнике). По желанию в поле Volume level присваиваем название – то что будет в проводнике после логической буквы, а также в поле Disk SN указываем серийный номер логического диска (не путать с серийным номером самой флешки). Volume level и Disk SN можно не указывать. Если сдвинуть указатель движка с 0%, то будут созданы два раздела в указаном процентном соотношении, при этом откроются для изменения поля для присвоения Volume level и Disk SN второму разделу (Рисунок 1. Рисунок 1. 9. По желанию в поле Copy to FDisk можно указать путь к внешним файлам, которые будут скопированы на первый раздел, и, если создаются два раздела, то откроется поле Copy to SDisk для копируемых файлов второго раздела. Если вдобавок поставить галку Write protect то файлы в выбранных разделах FDisk, SDisk будут доступны только на чтение. Рисунок 1. 1. 0Обратите внимание на параметр LED Set, когда его значение OFF, то это означает что индикатор на флешке после установки флешки в порт USB после детекта будет выключен (при пересылке данных будет мигать), а если ON, то индикатор на флешке будет гореть всегда(при пересылке данных будет мигать), даже в моменты простоя. Если вы не поняли о чем идет речь в данном параграфе, то установите значения в этой закладке как на скриншоте. Для создания загрузочного раздела CD- ROM на флешке читайте статью Создание CD- ROM раздела на флэш (для контроллеров Alcor AU6. AU6. 98. 4, AU6. 98. Прежде чем перейти к следующей закладке, проверим установки Setup- Mode, для обычной флешки они должны соответствовать Рисунку 1. Переходим к следующей закладке (вверху) Information (Рисунок 1. Рисунок 1. 1. 1. В поле VID, PID информация уже присутствует, утилита сама их подставляет, если здесь пусто то внесите правильные VID, PID (VID=0. F, PID=6. 38. 7- предпочтительно, допустимо PID=9. PID=1. 23. 4). Поля SCSI и USB можно не трогать, у меня здесь прописаны данные под конкретную флешку, эти наименования будут видны в Windows для этой флешки. Для запуска утилит Transcend необходимо поле Vender String заполнить Jet. Flash. В секции SN Set ставим галку Fix Set и прописываем в поле SN серийный номер флешки(тот что вначале записывали на бумажку) в формате 8digit или 2. Если поле серийного номера не прописывать, то программа сама его присвоит, сгенерировав случайным образом при выборе пункта Random Set. Переходим к следующей закладке(вверху) Bad. Block (Рисунок 1. Здесь оставляем все как на скриншоте, по умолчанию форматирование выполняется в FAT3. Как уже было отмечено в самом начале, наличие галки в строке Uninstall Driver When Close MP позволяет автоматически по завершении работы программы Alcor. MP выгружать драйвера шины USB необходимые для работы утилиты. Операционная система продолжит использование своих “родных” драйверов поддержки USB и значек безопасного извлечения устройств на шине USB появится в трее. Если убрать галку, то драйвера Alcor. MP не будут выгружены и подменят “родные”, тогда значек безопасного извлечения для флешек не будет появляться при подключении флешки. Рисунок 1. 1. 2. Переходим к следующей закладке (вверху) Other (Рисунок 1. В данной закладке секцию Compel Specify Flash не трогаем, в ней будет указан производитель и тип микросхемы флеш памяти, который программа определила автоматически. А вот на секцию Support for other types of controller or not необходимо обратить пристальное внимание. По умолчанию галка в данной строке отсутствует и поэтому недоступны для выбора шесть типов контроллеров указанных в данной секции. Если в списке шести затенённых типов контроллера отсутствует тот который используется в вашей флешке (например AU6. AU6. 98. 6. Рисунок 1. А если в списке шести затенённых типов контроллера вы обнаружили свой, то небходимо его обязательно выделить. Например, в вашей флешке установлен AU6. Other должна быть как показано на Рисунке 1. Рисунок 1. 1. 4. После настройки Setup, нажимаем кнопку OK в правом нижнем углу и возвращаемся на основной экран утилиты. Все готово для запуска процесса восстановления, нажимаем Start(A). В случае если произошла непредвиденная остановка, либо вы сами прервали процесс, вспомнив о чемто важном, на месте отображения информации о флешке появится сообщение об ошибке устройства. Необходимо нажать Refresh. После старта утилиты с предварительно настроенными параметрами указанными выше, выполняется следующая последовательность операций: Стирание. Рисунок 1. 1. 9Original Bad Block это плохие блоки которые были пофиксены на флешке еще на этапе производства. Осталось только закрыть программу, вынуть флешку, снова ее вставить и наблюдать “новенькую, рабочую” флешку. Внимание!!! Автор статьи не несет ответственности за возможный ущерб, который вы можете причинить своему оборудованию в процессе творчества. Все попытки переложить ответственость на кого бы то ни было прямо или косвенно являются несостоятельными. Всё в ваших руках (и голове), примите решение и приступайте к делу! ADATA Technology, твердотельные накопители, ОЗУ, флэш- накопители USB, внешние накопители, карта памяти, беспроводные устройства, мобильные устройства. Notes* Процесс восстановления удалит все данные с вашего флэш- накопителя. Пожалуйста, выполните резервное копирование всех данных перед использованием утилиты.* Эта программа восстанавливает работоспособность накопителя, но не данные на нем. Инструкция по восстановлению флешек. Пошаговая инструкция по восстановлению всех USB- флеш- накопителей (флешек). Вот бывает поможешь человеку, а он потом всем растрындит, что ты такой хороший и идут уже толпы жаждущих за помощью. Примерно так все и получилось, когда я восстановил несколько флешек коллегам. Теперь народ несет не только свои флешки, но и флешки своих друзей, знакомых и родственников. Ну вот хоть бы кто- то еще бутылочку пива приволок или печеньку – фигушки. Мне- то не сложно помочь, но когда я предлагаю вам самим научиться все это делать, вы отнекиваетесь. Таких я в следующий раз просто отшиваю. Не хочешь учиться – проходи мимо. С лирикой на этом заканчиваю и перехожу непосредственно к теме поста. Если ваша флешкапересталаопределяться как диск, не хочет форматироваться, не дает записать информацию или еще что- то там с ней случилось, НО она не имеет механических повреждений, то знайте – еще не все потеряно. Скорее всего глюкнул контроллер и с ним придется немного повозиться. По времени эта процедура занимает, примерно, 5 минут. Сразу скажу, что не существует универсальной программы для восстановления всех разновидностей флешек. Необходимо будет найти именно ту, которая сможет работать с контроллером вашей флешки. Для начала нам необходимо определить VID и PID нерабочей флешки. Воткните флешку в компьютер и запустите Диспетчер устройств. Пуск – Выполнить - mmc devmgmt. Затем зайдите в раздел Контроллеры универсальной последовательной шины USB. Находим в списке свою флешку. Обычно, все флешки имеют название Запоминающее устройство для USB. Жмем на устройстве правую клавишу и открываем Свойства. Переходим на вкладку Сведения. В выпадающем списке выбираем пункт Код экземпляра устройства или Коды (ID) оборудования. В этом окне мы видим PID и VID. Заходим на сайт Flash. Boot. ru и вводим на нем полученные VID и PID. Жмем на кнопку Search. В результатах ищем своего производителя и модель флешки. У меня это Kingston Data. Traveler 2. 0. В правой колонке будет название нужной нам программы или ссылка на нее. Все. Теперь ищите в Google программу по названию или качаете по указанной ссылке. Запускаете и следуете инструкциям. Обычно, в подобных программах для восстановления всего одна кнопка, поэтому вопросов у вас возникнуть не должно. В категории можно скачать программы для игр на компьютере, Kit (UDK) - бесплатный мощный движок, благоприятная среда создания игр для. Было бы преступлением приводить пакет программ и компонентов для игр и не упомянуть Microsoft Visual C++. Помимо «Магазина», на Uplay имеется каталог бесплатных игр, правда играть в них можно только на сайтах разработчиков, куда ведет прямая ссылка с сервиса. Какая программа нужна чтобы скачивать игры на компьютер. Скачать DAEMON Tools Lite бесплатно для Windows. DVD-дисков на виртуальном приводе так, что компьютер не ощутит разницы. Во время инсталляции DAEMON Tools Lite, мастер установки предложит на выбор . Хотите программу? Заходите, вас ждет всё самое необходимое – от установки ОС до программы на ПК для игр. С вашей помощью . Вы легко сможете установить новую игру, платную программу или учебный курс. Конечно же бесплатно и далее Сначала появляется это окно, а следом Вашей защиты (у меня NOD32) Я делаю так, ведь бесплатная лицензия — ничего страшного. Для компьютерных игр существует немало программ, ознакомиться с ними можно в этой категории. Все программы можно скачать бесплатно с нашего сайта. Мощная программа для взлома игровых ресурсов скачать. В категории можно скачать программы для игр на компьютере. Kit (UDK) - бесплатный мощный движок, благоприятная среда создания игр для .

Бесплатные программы для создания 2. D, 3. D игр на компьютер скачать на русском языке. Введение в клиент -серверные технологии Веб. Протокол HTTP. A Все программное обеспечение для работы с протоколом HTTP URL ресурса может указывать на исполняемый код программы, который, при. Описание принципов работы SSL, SSL сертификатов и связанная с этим протоколами : протоколом, который использует программа - клиент ( HTTP. HyperText Transfer Protocol — «протокол передачи гипертекста») — протокол. Основой HTTP является технология «клиент-сервер», то есть. Целый комплекс программ-роботов используется в поисковых системах . Secure Sockets Layer — уровень защищённых cокетов) — криптографический SSL должен быть исключен из работы в пользу TLS ( см.